Darknet: So einfach nutzen Sie das Hidden Web

Im dunklen Teil des Internets herrscht reges Treiben. Doch nicht alles ist illegal, und jeder kann sich frei darin bewegen. Wir zeigen Ihnen, wie es geht und worauf Sie achten sollten.

- Darknet: So einfach nutzen Sie das Hidden Web

- Darknet: Eigenen Hidden Service betreiben

Die Berichterstattung über das Darknet ist meist von negativen Schlagzeilen geprägt. Tatsächlich wimmelt es dort auch von Waffenhändlern, Drogendealern, Pädophilen und allerlei sonstigen lichtscheuen Gestalten, die den sicheren Informationsaustausch für ihre zweifelhaften Aktivitäten nutzen. ...

Die Berichterstattung über das Darknet ist meist von negativen Schlagzeilen geprägt. Tatsächlich wimmelt es dort auch von Waffenhändlern, Drogendealern, Pädophilen und allerlei sonstigen lichtscheuen Gestalten, die den sicheren Informationsaustausch für ihre zweifelhaften Aktivitäten nutzen. Doch das ist bei Weitem nicht alles.

Dissidenten und Cyberaktivisten weltweit sind beispielsweise dort vor Verfolgung geschützt. Viele der großen Enthüllungen der letzten Jahre sind auch nicht auf genialen investigativen Journalismus zurückzuführen, sondern auf die Informationen von Whistleblowern, welche ihre Daten im Darknet übermitteln können, ohne Spuren zu hinterlassen. Daneben gibt es aber noch zahlreiche weitere legale Angebote, etwa Foren, soziale Netzwerke und anonyme E-Mail-Dienste.

Einfach inkognito im Darknet und auch außerhalb unterwegs

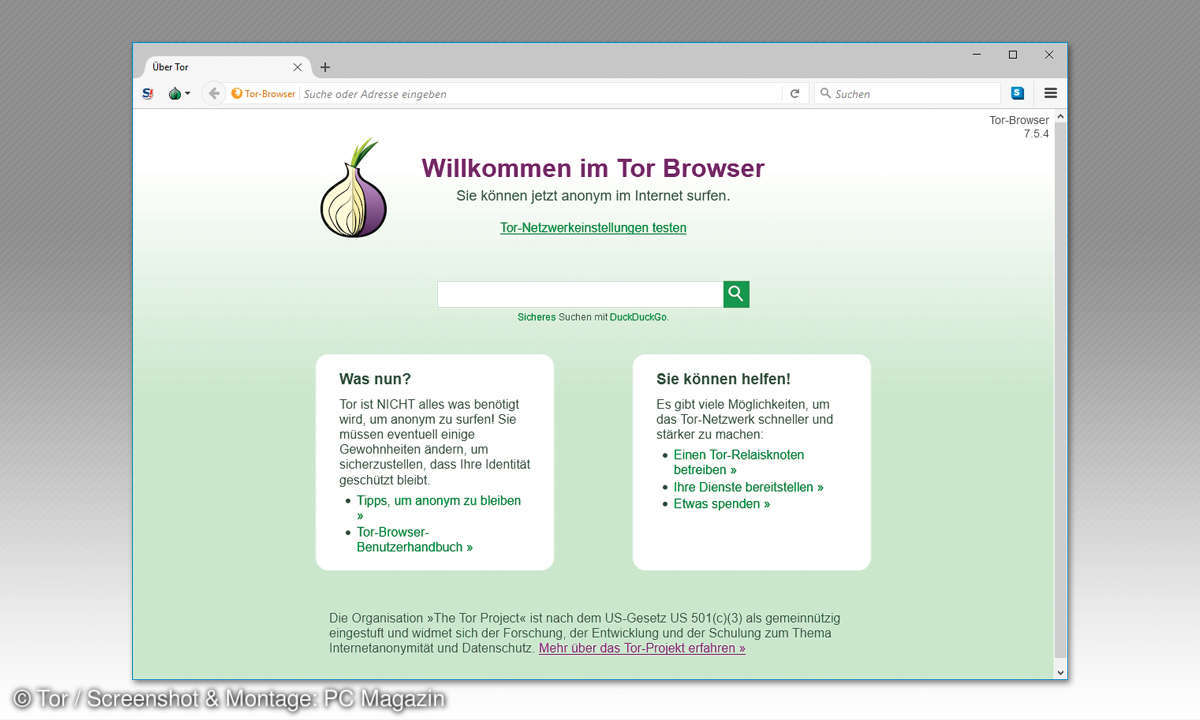

Dass viele der Inhalte problematisch sind, heißt nicht, dass das Darknet selbst illegal ist. Jeder darf sich frei darin bewegen. Für den Zugang wird lediglich das Tor-Browser-Paket benötigt, das es für alle gängigen Plattformen und in mehreren Sprachen gibt. Sie finden das Bundle unter torproject.org. Für Windows gibt es eine Setup-Routine, in Linux wird das Ganze an einem beliebigen Ort entpackt und dann die Datei Start-Tor-Browser.desktop ausgeführt.

Der Browser lässt sich über eine im Verzeichnis mit angelegte Verknüpfung direkt starten. Die Installation erfordert keine höheren Rechte. Mit Tor öffnet sich ein erweitertes World Wide Web. Der den meisten bekannte „helle“ Teil des Internets ist weiterhin verfügbar. Zusätzlich ist aber der Zugriff auf Seiten im Darknet, auch als Dark Web oder Hidden Web bezeichnet, möglich, die auf herkömmlichem Weg unerreichbar sind. In der Regel besitzen sie auch keine lesbaren Internetadressen, sondern nur kryptische Zahlen-Buchstaben-Kombinationen, stets mit der Endung .onion. Manche Angebote lassen sich über Suchmaschinen finden, viele jedoch nur per Einladungslink.

Zwiebelschalenschutz

Der Name Tor entstand aus einem Akronym (The Onion Router), welches sich auf das sogenannte Onion-Routing bezieht, ein Zwiebelschalenprinzip, durch das die Identität des Internetnutzers verschleiert wird. Dazu werden alle Daten noch auf dessen Computer in drei Schichten verschlüsselt und dann über drei irgendwo in der Welt stehende Server geleitet. An jeder Zwischenstation wird eine Verschlüsselungsschicht entfernt. Die IP-Adresse des Nutzers wird auf diesem Weg verschleiert. Sichtbar ist für die Zielwebseite nur die Adresse des Ausgangsknotens. Zurück geht es auf dem gleichen Weg. Eine direkte Rückverfolgung ist damit nicht möglich.

Trügerische Sicherheit

Werden Seiten im Hidden Web aufgerufen, besteht zu diesen automatisch eine sichere Verbindung. Soll allerdings eine Seite außerhalb des Darknets erreicht werden, ist Vorsicht geboten. Die IP-Adresse ist zwar weiterhin nicht sichtbar, aber die übertragenen Daten sind beim Austritt aus dem Tor-Netzwerk nicht mehr verschlüsselt. Besteht zu einer Website eine einfache Http- Verbindung, liegen sie dann im Klartext vor. Oft schneiden Behörden oder Kriminelle aber den Datenverkehr am Exit Node mit. Deshalb ist es ratsam, Https-verschlüsselte Seiten zu bevorzugen, besonders natürlich, wenn private Daten oder gar Passwörter übermittelt werden.

Auch mit dem Smartphone lassen sich die Vorteile des Tor-Netzwerkes nutzen. Unter Android stellt die App Orbot die Verbindung ins Tor-Netzwerk her. Zum sicheren Surfen gibt es den Browser Orfox. Für iOS wird nur der Onion Browser benötigt.

Noch sicherer mit dem Live-System

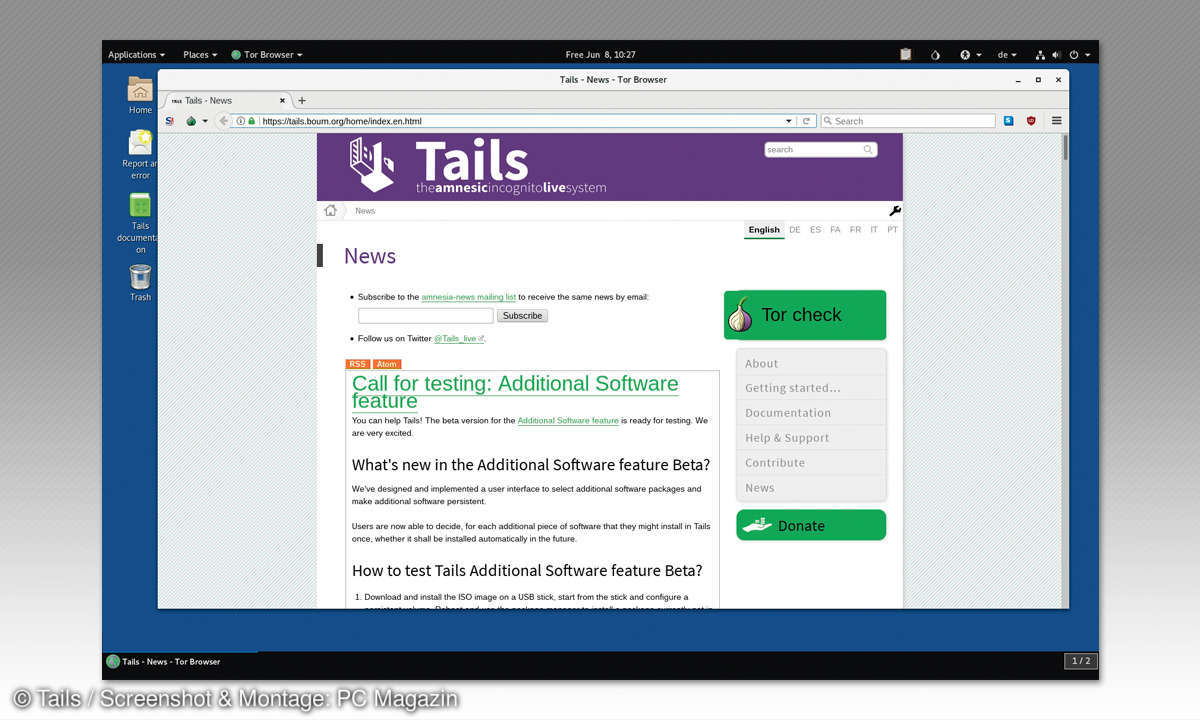

Das Tor-Browser-Paket ist zwar der schnellste Weg ins dunkle Netz, aber noch nicht der sicherste. Das Betriebssystem und die Software-Ausstattung Ihres PCs können noch so manche Schwachstelle offerieren. Wenn Sie besonders großen Wert auf Anonymität legen, empfiehlt sich Tails. Dabei handelt es sich um ein Linux-Live-System. Es leitet den gesamten Datenverkehr über das Tor-Netzwerk und besitzt noch weitere Tools, die Ihre Identität verschleiern und Ihre Kommunikation absichern können.

Gesurft wird ebenfalls mit dem Tor Browser. Am sichersten ist es, den PC mit Tails direkt von der DVD oder vom USB-Stick zu booten. Es ist auch möglich, das System in einer virtuellen Maschine zu betreiben, etwa mit VirtualBox, allerdings hat dies Nachteile. So können Spuren Ihrer Sitzung auf der lokalen Festplatte hinterlassen werden, und es entfallen wichtige Funktionen wie beispielsweise die Verschleierung der MAC-Adresse Ihrer Netzwerkschnittstelle. Zudem kann das Host-System kompromittiert werden und damit eine Gefahr darstellen.

Sie finden Tails als Iso-Datei unter tails.boum.org. Wird daraus eine DVD gebrannt, lässt sich von dieser direkt booten. Besser ist allerdings die Installation auf einem USB-Stick, denn das Betriebssystem ist dann aktualisierbar, und es kann ein verschlüsselter Speicherbereich eingerichtet werden. Dafür finden Sie unter Applications/Tails den Tails Installer. Falls Sie keine DVD brennen wollen oder kein Laufwerk besitzen, müssen Sie mit dem Tool Universal USB Installer zunächst ein temporäres Tails auf einem USB-Stick installieren. Dieses bietet dann aber nicht alle Funktionen und wird nur für die endgültige Installation auf einem weiteren Stick benötigt. Eine Schritt-für-Schritt-Anleitung finden Sie ebenfalls auf auf der Projekt-Webseite.

Orientierung in der Parallelwelt

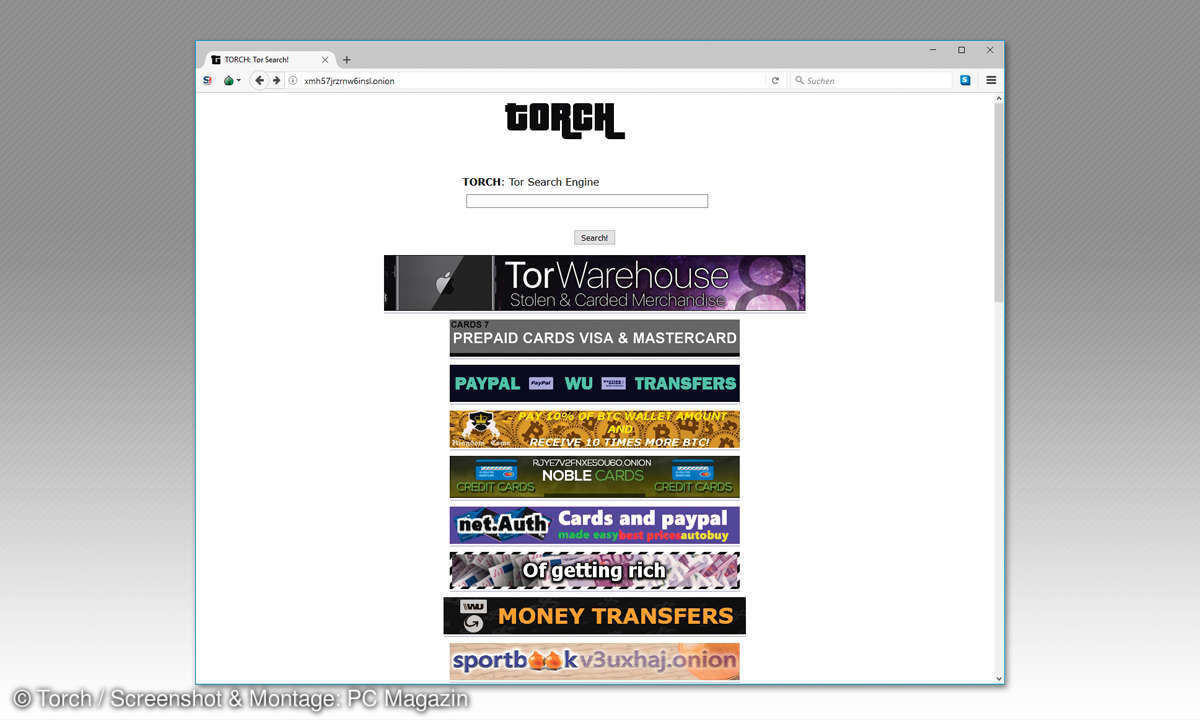

Um sich im Darknet zurechtzufinden, gibt es spezielle Suchmaschinen wie beispielsweise Torch (xmh57jrzrnw6insl.onion). Allerdings haben deren Ergebnisse mit denen der klassischen Google-Suche nicht viel gemein. Untersuchungen zufolge soll gerade einmal ein Prozent des Hidden Webs auf diesem Weg erreichbar sein. Dafür gibt es aber etwas, das im normalen Internet recht selten anzutreffen ist: Linklisten, wie das Hidden Wiki (zqktlwi4fecvo6ri.onion), in denen sich oft auch wieder Verweise auf weitere Linklisten befinden. Auf diese Weise ist es möglich, sich durch das Dickicht der offen zugänglichen Inhalte zu hangeln.

Zu diesen gehört zunächst einmal eine große Zahl an Online-Marktplätzen, wie Dream Market, Wall Street Market oder Valhalla. Wie bei eBay bieten Händler dort ihre Produkte und Dienstleistungen an. Sauber in Kategorien eingeteilt findet man hier Waffen, Drogen, gestohlene Smartphones, falsche Papiere, Kreditkartendaten und etliches mehr. Ein gefälschter deutscher Personalausweis ist bei FakeID für 600 Euro im Angebot. Einen gehackten Zugang zu einer Porno-Website gibt es bei Valhalla schon für etwas über zwei Dollar. Nur 99 Cent kostet der heiße Tip, wie man „very easy“ 30.000 Dollar am Tag macht. Gezahlt wird per Kryptowährung, meist Bitcoin.

Zur Absicherung können Treuhänder engagiert werden, die das Geld erst auszahlen, wenn die Ware beim Kunden angekommen ist. Das ist oft auch sinnvoll, denn im dunklen Teil des Internets wimmelt es von Betrügern. Für die Übergabe der Waren in der realen Welt gibt es gestohlene Zugänge zu Packstationen der Deutschen Post. Eine Kundennummer samt Passwort, Karte für die Öffnung und anonymer SIM für den Empfang der nötigen TANs gibt es schon für 25 Euro.

Achtung: Sich solche Seiten einmal anzusehen, stellt normalerweise rechtlich kein Problem dar. Von Käufen oder auch nur Kaufverhandlungen sollten Sie allerdings absehen, selbst wenn etwas einen legalen Eindruck macht. Allein die Tatsache, dass es im Darknet angeboten wird, darf Sie stutzig machen.

Daneben gibt es viele Foren, in denen sich Rassisten, Perverse und andere üble Gestalten zusammenfinden. Dort werden Themen behandelt, die oft die tiefsten Abgründe menschlicher Existenz abbilden. Auch ein Auftragsmord ist hier kein Problem. Sich an solchen Orten einzufinden, ist nie eine gute Idee, auch wenn es nur aus Neugier geschieht. Allzu leicht gerät man ins Visier von Ermittlern.

37 Prozent legale Inhalte

Auch wenn illegale Seiten das Darknets zu beherrschen scheinen: Laut Statistik sind fast 40 Prozent davon legal. Viele Medienhäuser und Organisationen richten dort zum Beispiel spezielle Postfächer für Whistleblower ein oder stellen einen Zugang zu ihren Inhalten bereit, der auch aus Ländern mit Internet-Zensur erreichbar ist. Sogar Facebook bietet seine Dienste seit 2014 über das Anonymisierungsnetzwerk an.

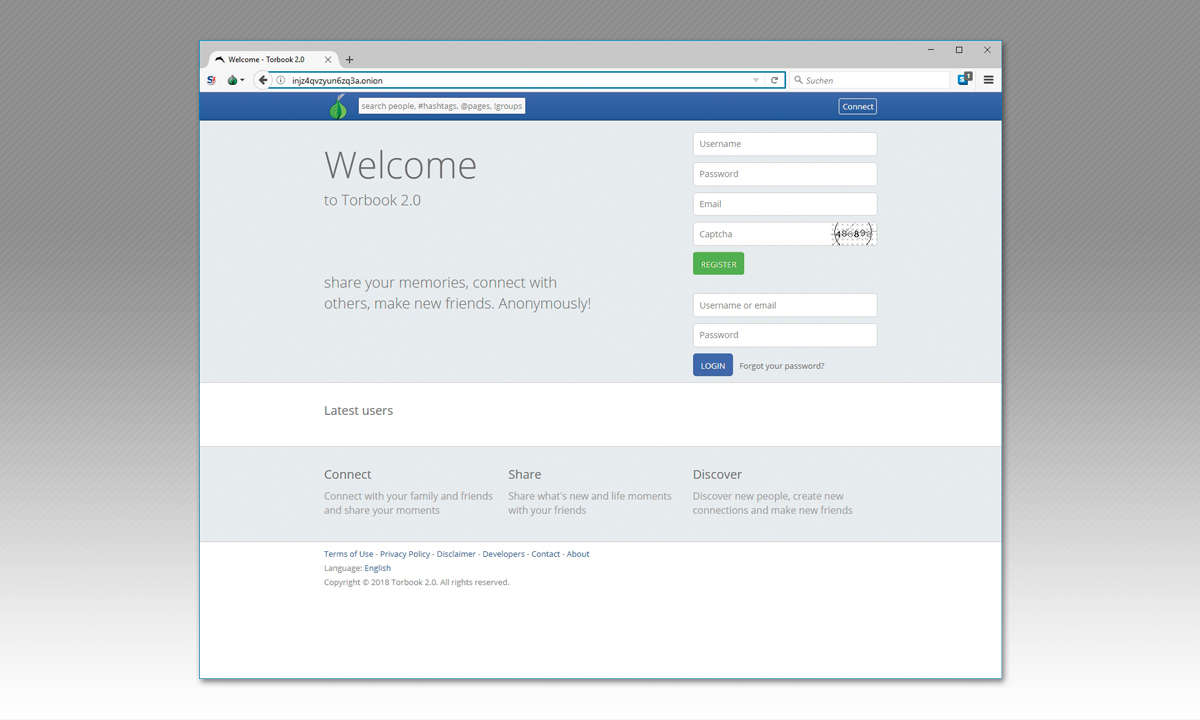

Wer dem Social-Media-Riesen auch im Darknet nicht traut, geht einfach zu Torbook oder tritt einer Community in den Hidden Clubs bei. Auch anonymer Mailverkehr ist kein Problem, zum Beispiel mit secMail.pro. Für dessen Nutzung genügt die Festlegung einer E-Mail-Adresse und eines Passwortes. Besondere Features sind zwar nicht geboten, dafür ist Privatsphäre garantiert. Eine weitere Variante ist TorBox, allerdings ist die Kommunikation damit nur innerhalb des Darknets möglich.