Teil 9: Drahtlose Verbindung mit Bluetooth

- Drahtlose Verbindung mit Bluetooth

- Teil 2: Drahtlose Verbindung mit Bluetooth

- Teil 3: Drahtlose Verbindung mit Bluetooth

- Teil 4: Drahtlose Verbindung mit Bluetooth

- Teil 5: Drahtlose Verbindung mit Bluetooth

- Teil 6: Drahtlose Verbindung mit Bluetooth

- Teil 7: Drahtlose Verbindung mit Bluetooth

- Teil 8: Drahtlose Verbindung mit Bluetooth

- Teil 9: Drahtlose Verbindung mit Bluetooth

Beim so genannten "Bluejacking" missbrauchen Scherzbolde die Visitenkartenfunktion im Bluetooth-Handy oder -PDA, um Bluetooth- Nutzern im näheren Umkreis seltsame Mitteilungen zu schicken. Das funktioniert recht einfach: Die Handy-Terroristen erstellen im Bereich "Kontakte" ihres Bluetooth-Handys e...

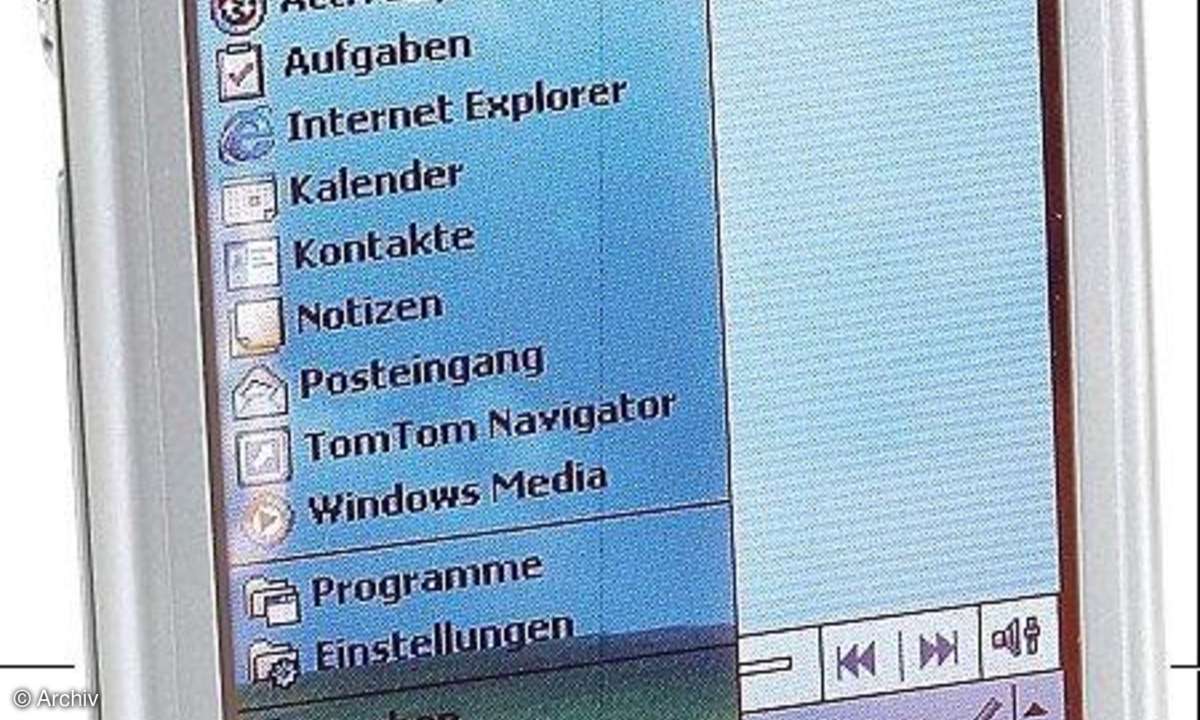

Beim so genannten "Bluejacking" missbrauchen Scherzbolde die Visitenkartenfunktion im Bluetooth-Handy oder -PDA, um Bluetooth- Nutzern im näheren Umkreis seltsame Mitteilungen zu schicken. Das funktioniert recht einfach: Die Handy-Terroristen erstellen im Bereich "Kontakte" ihres Bluetooth-Handys einen neuen Eintrag und geben anstelle des Namens eine Botschaft ein, zum Beispiel "Fahr zur Hölle", "Schau nicht so dumm" oder "Du bist echt sexy". Je nach verwendetem Handy-Modell markieren sie diesen neuen Kontakt und wählen die Option "Senden/ Via Bluetooth". Im Anschluss daran scannt das Handy die Umgebung im Umkreis von zehn Metern nach potentiellen Opfern ab. Je mehr Menschen sich um den Handy- Spammer herum befinden, desto höher ist seine Chance, auf ein aktiviertes Bluetooth- Handy zu stoßen. Ist er fündig geworden, wählt er das Gerät aus - fertig. Das Zielgerät klingelt und das Opfer sieht die Message.

Erhalten Sie selbst eine derartige Nachricht, wissen Sie zumindestens, dass der Sender dicht bei Ihnen sitzt. Starten Sie einen Gegenangriff, indem Sie exakt das Gleiche machen, also einen Dummy-Kontakt verschicken, nur eben von Ihrem Handy aus. Hat der Angreifer sein Handy nicht unsichtbar geschaltet und auch den Signalton nicht deaktiviert, können Sie ihn so identifizieren. Wer keine Lust auf solche Spielchen hat, schaltet Bluetooth auf dem eigenen Gerät einfach aus.