Gefährliche Datenströme

- Höchstgefahr: Wie Textdateien zu Killerdateien werden

- Gefährliche Datenströme

Gefährliche Datenströme erzeugen Cracker scripten Datenströme für ausführbare Programme. Sehr beliebt ist in diesem Bereich die Scriptsprache VBS, denn Programme mit dieser Dateiendung können unter Windows direkt ausgeführt werden. Hier ein kleines Beispiel, das nur etwas Schrecken verbreit...

Gefährliche Datenströme erzeugen

Cracker scripten Datenströme für ausführbare Programme. Sehr beliebt ist in diesem Bereich die Scriptsprache VBS, denn Programme mit dieser Dateiendung können unter Windows direkt ausgeführt werden. Hier ein kleines Beispiel, das nur etwas Schrecken verbreitet.

Tipp

Das Folgende und die weiteren Beispiele finden Sie auf der Heft-DVD des PC Magazins 5/2010.

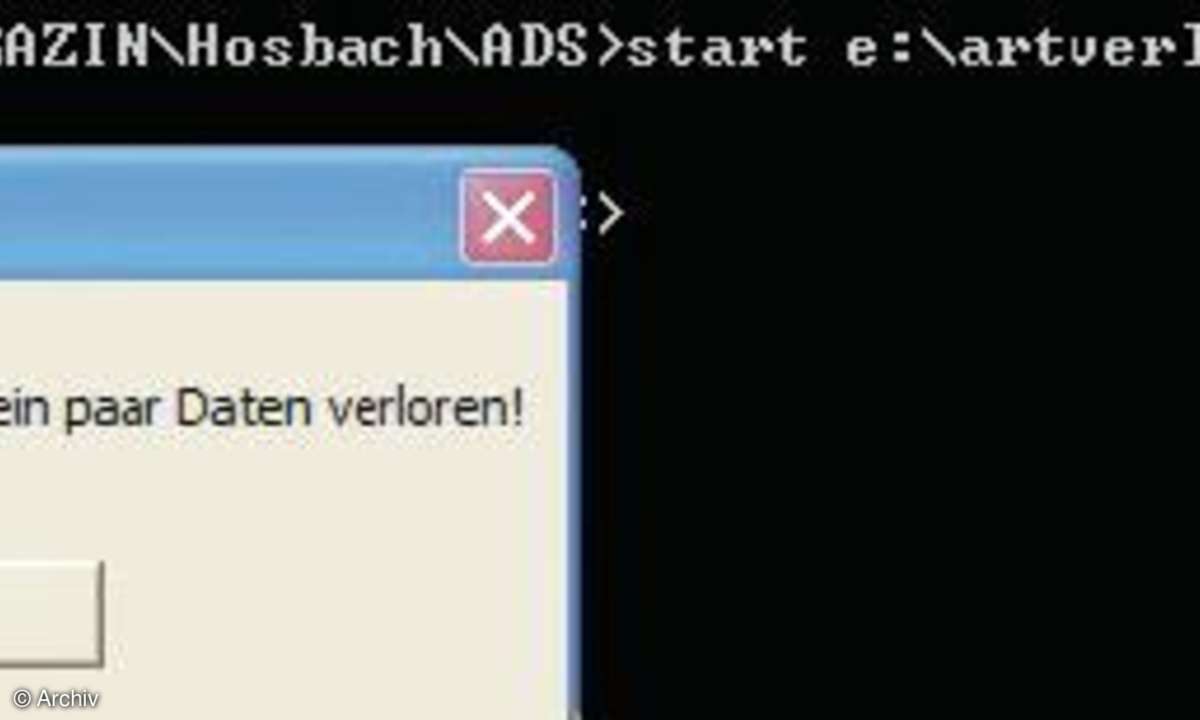

echo msgbox "Sie haben gerade ein paar

Daten verloren!", vbcritical, "ADS-VIRUS" harmlos.txt:vir.vbs

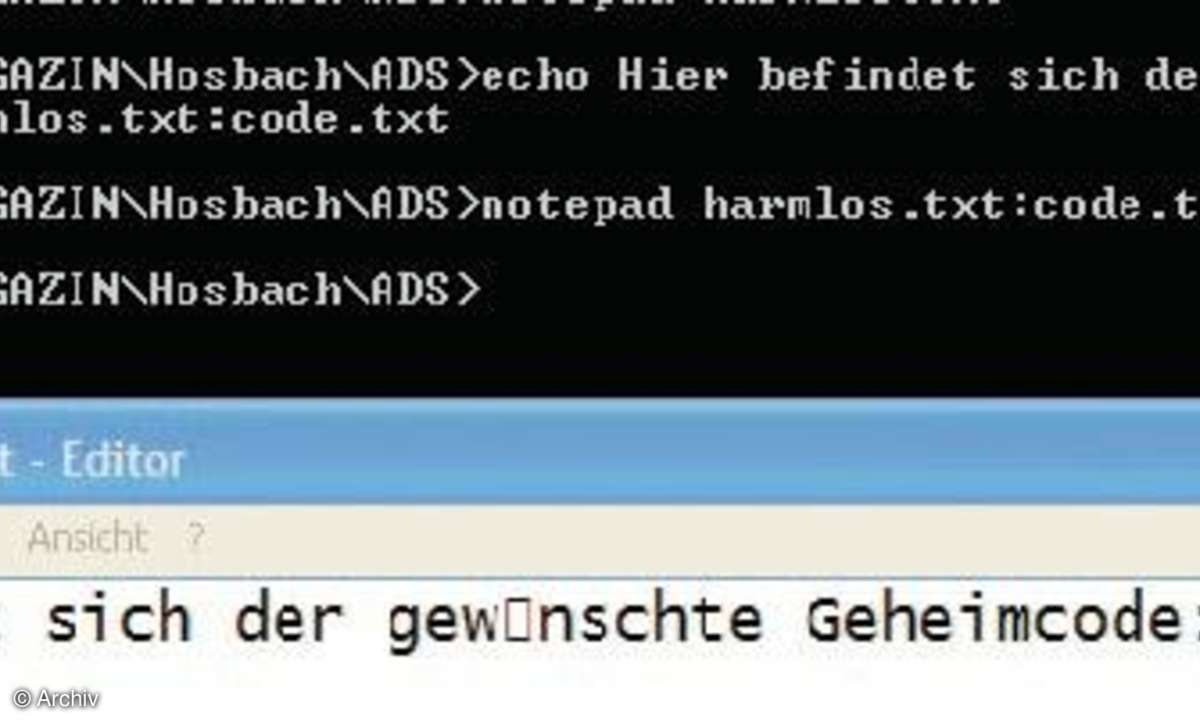

Wenn Sie diesen Datenstrom wie im ersten Beispiel mit dem Notepad aufrufen, wird Ihnen der zweite Datenstrom der Datei angezeigt. Das angehängte Script können Sie aber auch direkt ausführen, indem Sie den Befehl Start, den Dateipfad und den ADS-Namen eingeben. Zum Beispiel:

start Pfad:\ harmlos.txt:vir.vbs

Schon legt das Programm los, und Sie haben sich einen Virus eingefangen. Hier steht zwar nur ein Hinweisfenster, aber es lassen sich ja auch andere Befehle einbauen. Wenn Sie längere Datenströme erzeugen wollen, so schreiben Sie diese mit einem Texteditor. Ein kleines Beispiel:

On Error Resume Next

Set oWMP = CreateObject("WMPlayer.

OCX.7" )

Set colCDROMs = oWMP.cdromCollection

if colCDROMs.Count >= 1 then

For i = 0 to colCDROMs.Count - 1

colCDROMs.Item(i).Eject

Next , cdrom

End If

Um dieses kleine, aber feine Programm als ADS an die harmlose Textdatei anzukoppeln, speichern Sie es zunächst unter dem Namen CDAUF.VBS ab. Geben Sie anschließend Folgendes in den Befehlszeileninterpreter ein:

type cdauf.vbs > harmlos.txt:cdauf.vbs

Wenn Sie im Kommandointerpreter jetzt eintippen:

start Pfad:\ harmlos.txt:cdauf.vbs

öffnet das Script wie von Geisterhand alle vorhandenen CD-Laufwerke.

ADS-Programme

Wenn Sie alternative Datenströme aufspüren wollen, müssen Sie spezielle Software einsetzen. Eine beliebte Freeware dafür ist StreamFinder. Das Programm durchsucht Partitionen und Ordner gezielt nach Dateien mit ADS (www.gaijin.at/dlstreamfind.php).

Ein weiteres gutes und kostenloses Werkzeug ist der Alternate Data Streams Viewer, den Sie auf der Website www.softecdesign.com/NoFrames/Eng/ADSView.htm finden.

Diese Programme helfen Ihnen, ADS zu finden. Was machen Sie aber, um alternative Datenströme zu löschen? Das ist gar nicht so einfach, wenn Sie die ursprüngliche Datei behalten möchten.

Löschen von alternativen Datenströmen

Das Entfernen von ADS ist umständlich. Der Befehl del (Delete) ist ungeeignet. Als Alternative bietet es sich an, die mit ADS verseuchten Dateien auf ein anderes Dateisystem zu spielen und dann wieder zurückzuholen. Das geht zum Beispiel mit alten FAT32-Partitionen gut. Auch das Überspielen auf einen USB-Datenstick, der nicht mit NTFS formatiert ist, hat sich gut bewährt.

Mittlerweile gibt es auch ein Tool, mit dem Sie einzelne Datenströme löschen können. Sie finden das kostenlose Tool Streams auf der Microsoft-Website: technet.microsoft.com/de-de/sysinternals/bb897440(en-us).aspx. Mithilfe dieser Software bearbeiten Sie alternative Datenströme. Sowohl das Löschen einzelner ADS in Dateien als auch in Verzeichnissen ist möglich (streams [-s] [-d] ).

Fazit

Die alternativen Datenströme sind für den Benutzer unsichtbar, werden aber von den meisten Antivirenprogrammen erkannt. Dennoch können sie ungewollte Aktionen ausführen. Auch beim sicheren Löschen von Dateien, also beim Überschreiben, müssen ADS-Ströme berücksichtigt werden. Das Hauptproblem ergibt sich beim Berechnen von Ordnergrößen im Windows Explorer.

Hier fließt der durch die alternativen Datenströme belegte Platz nicht in die Berechnung mit ein. Dadurch können große Datenmengen versteckt werden, die nur schwer zu finden sind. Fraglich ist, warum Windows selbst ADS nicht anzeigt und die wahren Datengrößen verschleiert.