Falscher Support verteilt Schädlinge

Telekom & Microsoft: Telefon-Betrüger simulieren Bluescreen

Betrüger versuchen Nutzern im Namen von der Telekom und von Microsoft Schädlinge unterzujubeln. Es beginnt mit einem simulierten Bluescreen.

Plötzlich geht es schnell: Beim Surfen erscheint ein Bluescreen, ganz oben steht eine „Infection-ID“ mit einer Zahlenkolonne. Laut der Fehlermeldung des Bluescreens wurden „ernsthafte Sicherheitsrisiken“ auf dem Rechner gefunden, die persönliche Daten, Bankdetails und Passwörter gefährde...

Plötzlich geht es schnell: Beim Surfen erscheint ein Bluescreen, ganz oben steht eine „Infection-ID“ mit einer Zahlenkolonne. Laut der Fehlermeldung des Bluescreens wurden „ernsthafte Sicherheitsrisiken“ auf dem Rechner gefunden, die persönliche Daten, Bankdetails und Passwörter gefährden können. Der Nutzer soll einen „offiziellen Techniker“ kontaktieren, denn die eigene IP sei „genau jetzt“ ein Ziel. Dazu gibt es noch eine Telefonnummer, unter der das Opfer einen Support-Mitarbeiter erreichen kann.

Seltsamerweise erscheint zusätzlich ein Pop-Up-Fenster, das die Informationen wiederholt. Spätestens hier können sich erfahrene Nutzer sicher sein, dass der Bluescreen ein Betrugsversuch ist. Erscheint nämlich ein solch blauer Bildschirm, ist das System in der Regel nicht mehr ansprechbar oder reaktionsfähig. Eine Fehlermeldung auf einem Bluescreen ist also eigentlich gar nicht möglich. Zudem sind sowohl Bluescreen als auch das Fenster in schlechtem Deutsch verfasst, die Anzeichen für einen Betrug also deutlich. Dennoch fallen wohl oft genug unerfahrene Nutzer auf derartige Tricks rein.

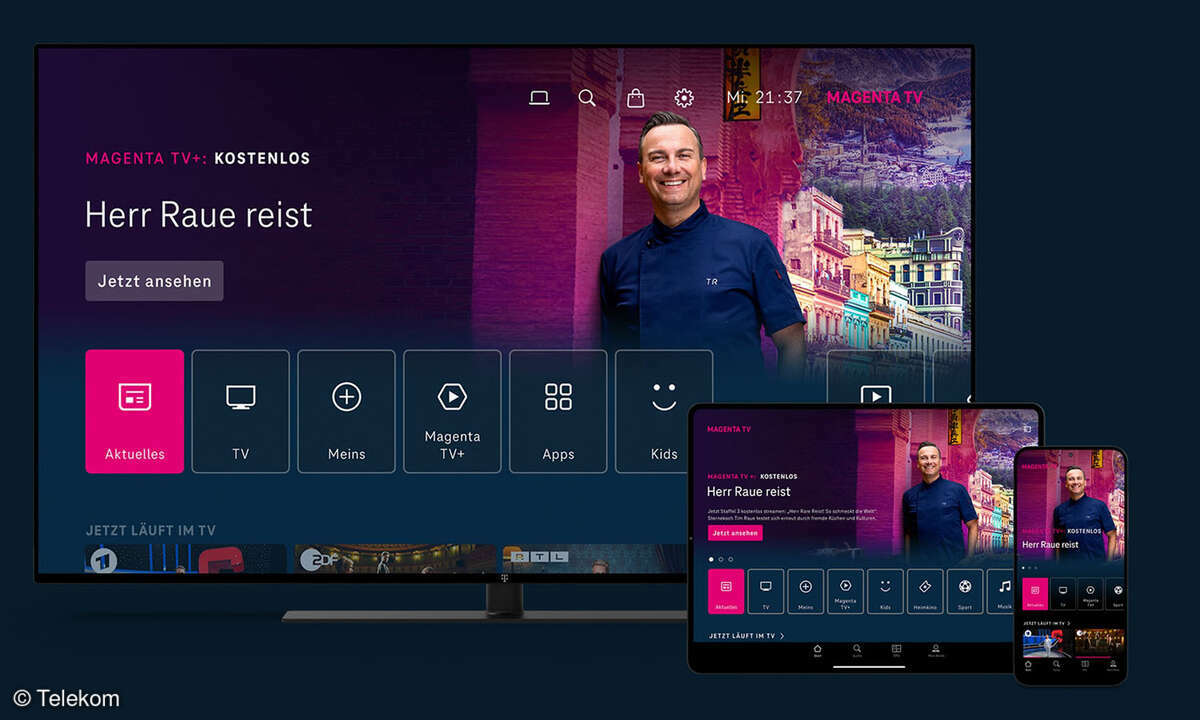

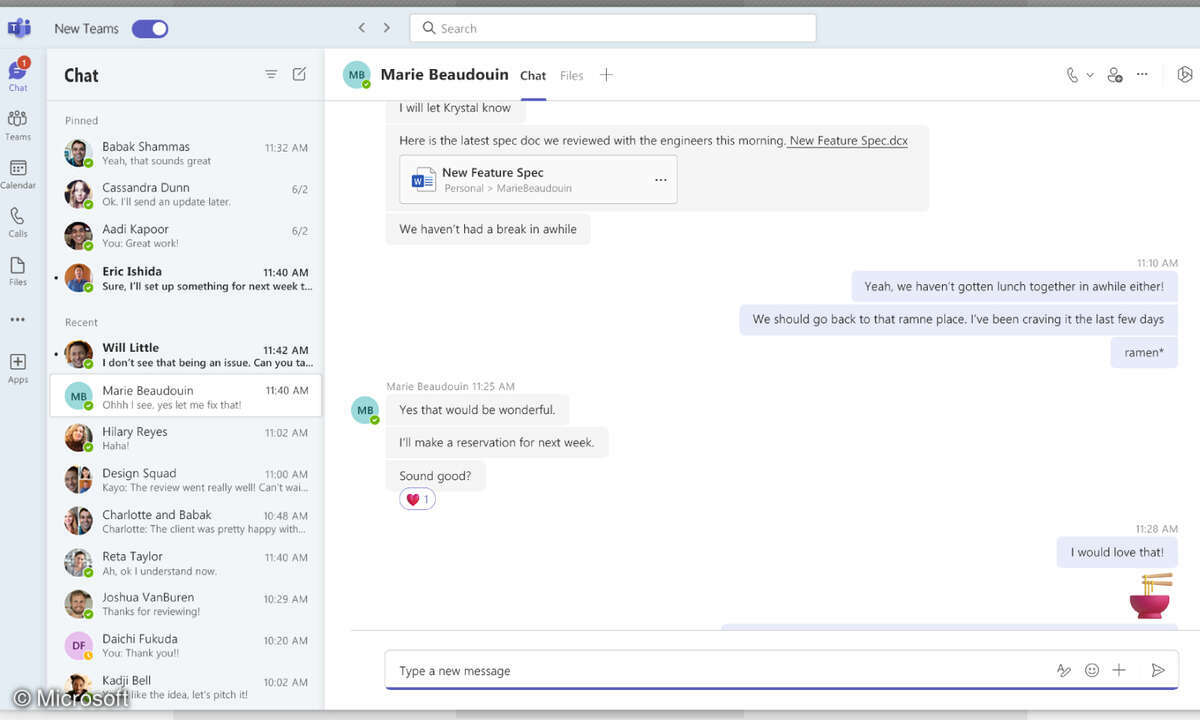

Mit dieser oder ähnlichen Maschen versuchen Cyberkriminelle schon längere Zeit, Nutzer dazu zu bewegen, ihnen Zugang zum Rechner des Opfers zu verschaffen. Nachdem zuletzt und weiterhin Microsofts Name dafür herhalten musste, versuchen es die Betrüger mittlerweile auch im Namen der Deutschen Telekom.

Ruft das Opfer bei der angegebenen Telefonnummer an, meldet sich laut den verlinkten Berichten eine englischsprachige Person, die vorgibt, entweder von Microsoft oder der Deutschen Telekom AG zu sein. Der Nutzer soll dazu überredet werden, eine Fernwartungs-Software (etwa TeamViewer) einzurichten, mit der der falsche Support-Mitarbeiter munter Daten stehlen oder weitere Schädlinge installieren können.

Was tun?

Sollten Sie einen entsprechenden Hinweis beim Surfen bekommen, beenden Sie den Browser per Task-Manager (über Strg + Alt + Entf erreichbar) über den Reiter „Anwendungen“. Der falsche Bluescreen sei so konzipiert, dass er sich per Vollbild-Webseite öffnet und sich nicht per Mausklick schließen lässt. Anschließend führen Sie einen Scan mit aktueller Antiviren-Software durch. Schützen können Sie sich vor derartigen Betrugsversuchen, wenn Sie sich an einfache Sicherheitsregeln im Web halten.