Workshop: Mod Security

Web-2.0-Anwendungen sind weitaus anfälliger, als viele Betreiber ahnen. Echten Schutz bieten nur Web-Application-Firewalls wie Mod Security.

- Workshop: Mod Security

- Teil 2: Workshop: Mod Security

- Teil 3: Workshop: Mod Security

- Teil 4: Workshop: Mod Security

Das Internet ist voll von datenbankgestützten Systemen, die auf einem PHP-MySQL-Apache-Gespann basieren. Auf derlei Umgebungen kommen Content-Management-Systeme, Blog, Online-Shops, Foren und dergleichen mehr zum Einsatz. Gerade solche Systeme sind für potenzielle Angreifer beliebte Ziele. Ih...

Das Internet ist voll von datenbankgestützten Systemen, die auf einem PHP-MySQL-Apache-Gespann basieren. Auf derlei Umgebungen kommen Content-Management-Systeme, Blog, Online-Shops, Foren und dergleichen mehr zum Einsatz. Gerade solche Systeme sind für potenzielle Angreifer beliebte Ziele.

Ihre Schwachstellen muss man nicht aufwendig suchen, sondern lediglich eine der vielen Sites mit Sicherheitsmeldungen konsultieren und sich über aktuelle Sicherheitslücken informieren. SQL-Injektionen, Cross-Site-Scripting-Attacken & Co. erlauben es Angreifern, auf Datenbestände zuzugreifen und diese womöglich zu manipulieren.

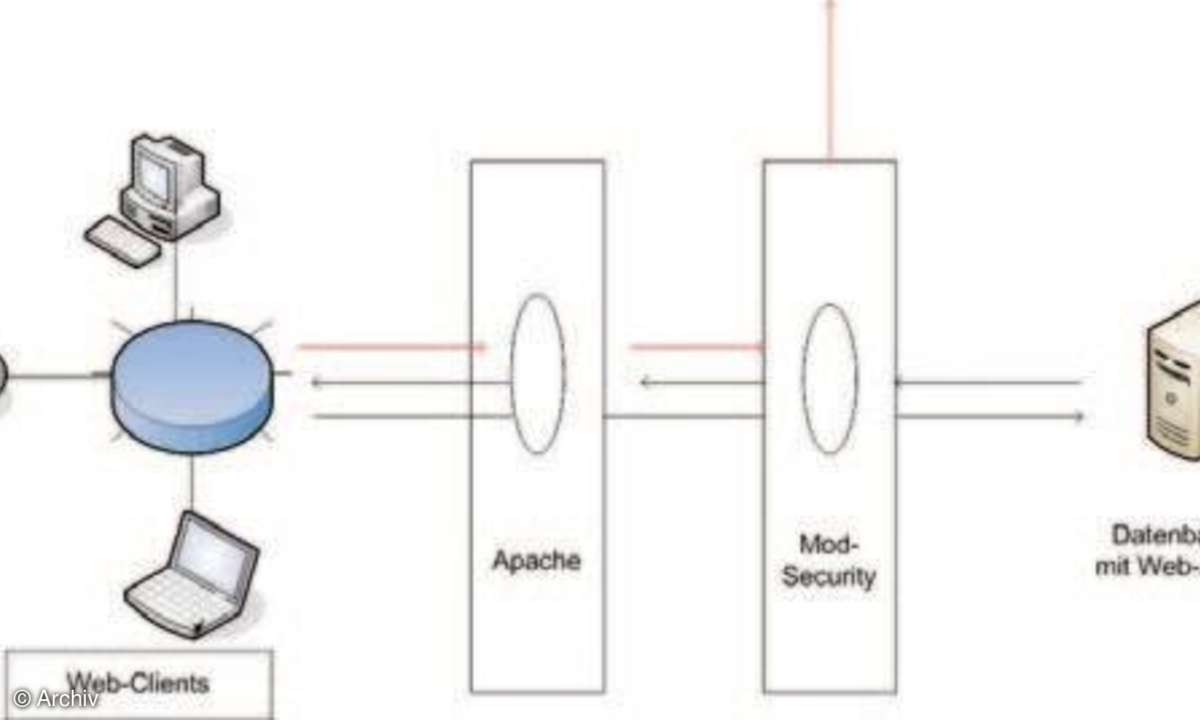

Da herkömmliche Firewalls den Datenverkehr auf der Netzwerkebene analysieren und behandeln, bieten sie keinen wirksamen Schutz für Ihre Magento-, Joomla- oder Wordpress-Installation.

Den notwendigen Schutz Ihrer Infrastruktur bieten so genannte Web-Application-Firewalls, auch Web Shields genannt. Derlei Schutzwerkzeuge untersuchen die Kommunikation auf der Anwendungsebene.

Der vielleicht größte Vorteil dabei: Es sind keinerlei Änderungen der zu schützenden Web-Umgebung erforderlich. Lediglich die Web Application Firewall muss vor die Web-Anwendung gesetzt werden.

Mod Security

Mod Security wurde speziell für das Zusammenspiel mit einem Apache-2.x-Webserver entwickelt. Zukünftige Versionen sollen auch den Internet Informationen Server und andere Webserver schützen. Ob der Apache dabei auf einem Linux- oder einem Windows-Server ausgeführt wird, spielt keine Rolle.

Wichtig ist nur, dass Sie Herr der Umgebung sind, und die Infrastruktur erweitern können, so wie es beispielsweise bei einem Rootserver der Fall ist.

Vor der Installation von Mod Security müssen Sie sich vergewissern, dass dieser die notwendigen Voraussetzungen erfüllt. Stellen Sie zunächst sicher, dass das Modul mod_unique_id installiert ist. Außerdem ist die Installation der neuesten Version von libxml2 () erforderlich. Optional ist die Installation der Skript-Sprache LUA 5.1.x (), wenn Sie Mod Security funktional erweitern wollen.

Halten Sie den Apache vor der eigentlichen Installation von Mod Security an, laden Sie sich das Mod Security-Archiv von der Homepage und entpacken es. Die weitere Vorgehensweise hängt davon ab, ob Sie die Web Application Firewall auf einem Linux- oder Windows-System betreiben.

Unter Linux führen Sie das Configure-Skript aus. In der Regel sind keine weiteren Optionen erforderlich:

./configure

Starten Sie die Kompilierung mit make und führen Sie optional einen Test mit make test durch. Optional können Sie den Mod Security Log Collector mit dem Kommando make mlogc kompilieren. Die eigentliche Installation erfolgt mit dem typischen Installationsbefehl: make install.

Wenn Sie Mod Security mit einer Apache- für-Windows-Installation ausführen, editieren Sie die Datei Makefile.win, um die Apache-Basis- und Bibliothekenpfade anzupassen. Kompilieren Sie die Datei mit folgendem Kommando:

nmake -f Makefile.win

Installieren Sie dann das Mod Security-Modul mit folgendem Befehl:

nmake -f Makefile.win install