Datenklau beim Online-Banking

Online-Banking ist komfortabel, spart Zeit und Bankgebühren. Gleichzeitig bleibt ein ungutes Gefühl: Ist mein Geld wirklich sicher? Wir stellen Ihnen Verfahren vor, die sicherer als PIN und TAN sind, und geben praktische Tipps für die Absicherung Ihres PCs.

- Datenklau beim Online-Banking

- ChipTAN und Sm@rtTAN plus sowie Tipps

- Weitere Sicherheitstipps

- Weitere Tipps zu sicherer Verbindung und mehr

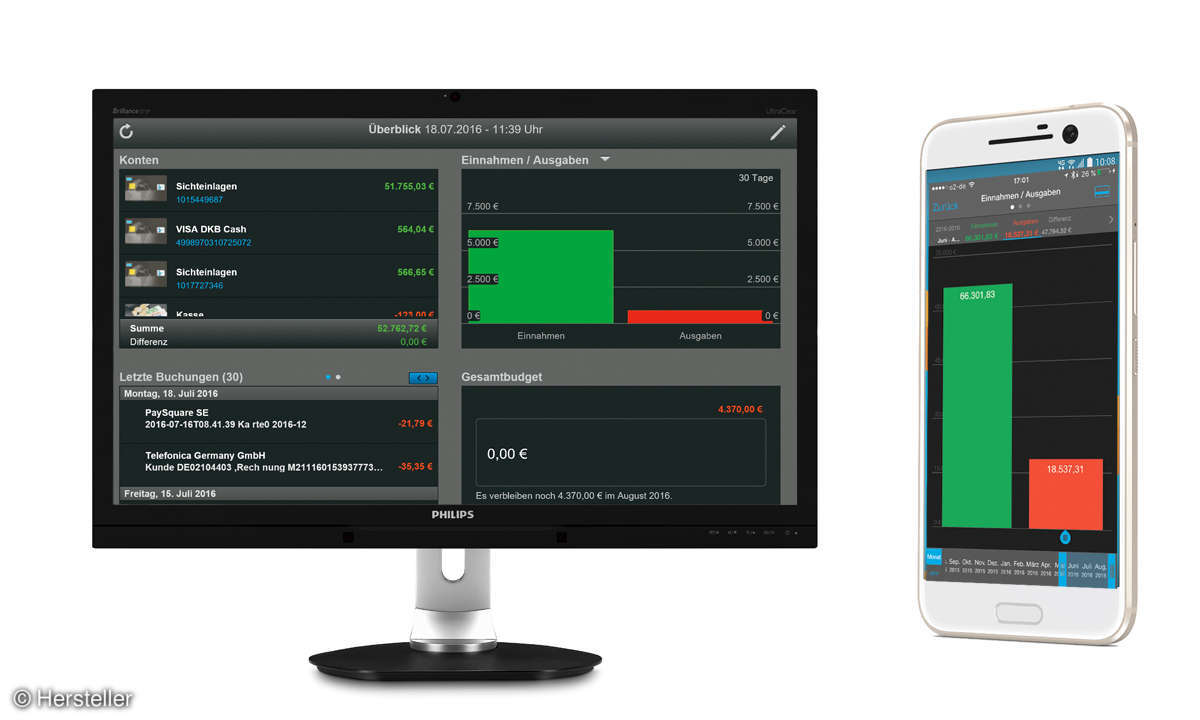

Online-Banking ist für viele Menschen eine Selbstverständlichkeit, und dafür gibt es gute Gründe: Finanztransaktionen, die online abgewickelt werden, sind billiger als Geschäfte am Bankschalter. Vor allem aber überzeugt die Kunden, dass sie Bankgeschäfte bequem von zu Hause aus abwickeln kön...

Online-Banking ist für viele Menschen eine Selbstverständlichkeit, und dafür gibt es gute Gründe: Finanztransaktionen, die online abgewickelt werden, sind billiger als Geschäfte am Bankschalter. Vor allem aber überzeugt die Kunden, dass sie Bankgeschäfte bequem von zu Hause aus abwickeln können, rund um die Uhr. Doch immer wieder kommen Zweifel an der Sicherheit des Online- Bankings auf. Wir haben uns durch das Dickicht der verschiedenen Techniken geschlagen und sagen Ihnen, was davon zu halten ist. Und wir versorgen Sie mit Tipps für die Absicherung Ihres Rechners.

Bedingt sicher: PIN/TAN, iTAN, eTAN

Viele Jahre setzte Online-Banking vorwiegend auf das PIN/TAN-Verfahren. Dabei rückt der Bank-Server Informationen, wie zum Beispiel die Kontoumsätze, erst nach Eingabe einer Geheimzahl, der PIN, heraus. Für Transaktionen ist zusätzlich die Eingabe einer nur einmal gültigen Transaktionsnummer (TAN) erforderlich, die man einer von der Bank per Post übermittelten Liste entnimmt. Den immer zahlreicheren Phishing-Angriffen der letzten Jahre zeigte sich PIN/TAN aber nicht gewachsen. Beim Phishing erhalten arglose Nutzer scheinbar von ihrer Hausbank stammende E-Mails, die sie auf eine gefälschte Website führen, wo man ihnen PIN und eine oder mehrere TANs entlockt. So versorgt, ist es für Betrüger ein leichtes, das Konto abzuräumen. Als Reaktion auf dieses Szenario sind viele Banken auf die neueren Verfahren iTAN und eTAN ausgewichen. Bei iTAN kann man nicht mehr frei auswählen, mit welcher der fünfzig oder hundert TANs der TAN-Liste man eine Überweisung freischaltet, sondern der Bank-Server fordert gezielt eine bestimmte TAN an. Bei eTAN erhalten Sie ein kleines Gerät, das auf Knopfdruck eine nur wenige Minuten gültige TAN erzeugt.

Die große Gefahr: Trojaner

Beide Verfahren erschweren das Abfischen von TANs. Prompt geht die Zahl dieser Angriffe zurück, stattdessen mehren sich die Attacken durch Banking-Trojaner. Die Schadprogramme installieren sich unbemerkt auf dem PC. Sobald der Anwender die Online- Banking-Website im Browser aufruft oder seine Banking-Software startet, klinkt sich der Trojaner in die Kommunikation ein. Dabei ersetzt er zum Beispiel Überweisungsaufträge des Anwenders durch eigene und luchst dem ahnungslosen Benutzer sogar die richtige TAN (bzw. iTAN/eTAN) ab.

Deshalb kann keines der genannten Verfahren als sicher gelten. Wie professionell die Angreifer zu Werke gehen, zeigt beispielsweise der Trojaner "Win32.Banker.hq": Er kann die Websites mehrerer Dutzend Banken simulieren, greift Zugangsdaten ab und verschickt sie per E-Mail an Betrüger. Um auf den Rechner einzudringen, nutzen Trojaner Sicherheitslücken aus. Im einfachsten Fall reicht schon das Surfen mit einem fehlerbehafteten Browser aus. Gerade der weit verbreitete Internet Explorer zeigt sich in dieser Hinsicht immer wieder anfällig. Weil sich der Befall durch einen Trojaner allen Vorkehrungen zum Trotz nicht ausschließen lässt, geht der Trend hin zu Verfahren, die Betrügern auch auf infizierten PCs keine Chance lassen. Für etwas mehr Sicherheit sorgt das auf iTAN basierende Verfahren iTANplus. Dabei erscheint vor der Eingabe der iTAN ein Kontrollbild (ein so genanntes "Captcha"), das alle Transaktionsdaten zeigt, und das nur der Bank, nicht aber dem Trojaner bekannte Geburtsdatum des Nutzers enthält. Allerdings sind "Captchas" oft schwer zu lesen und es gibt bereits erfolgreiche Angriffe auf diese Technik.

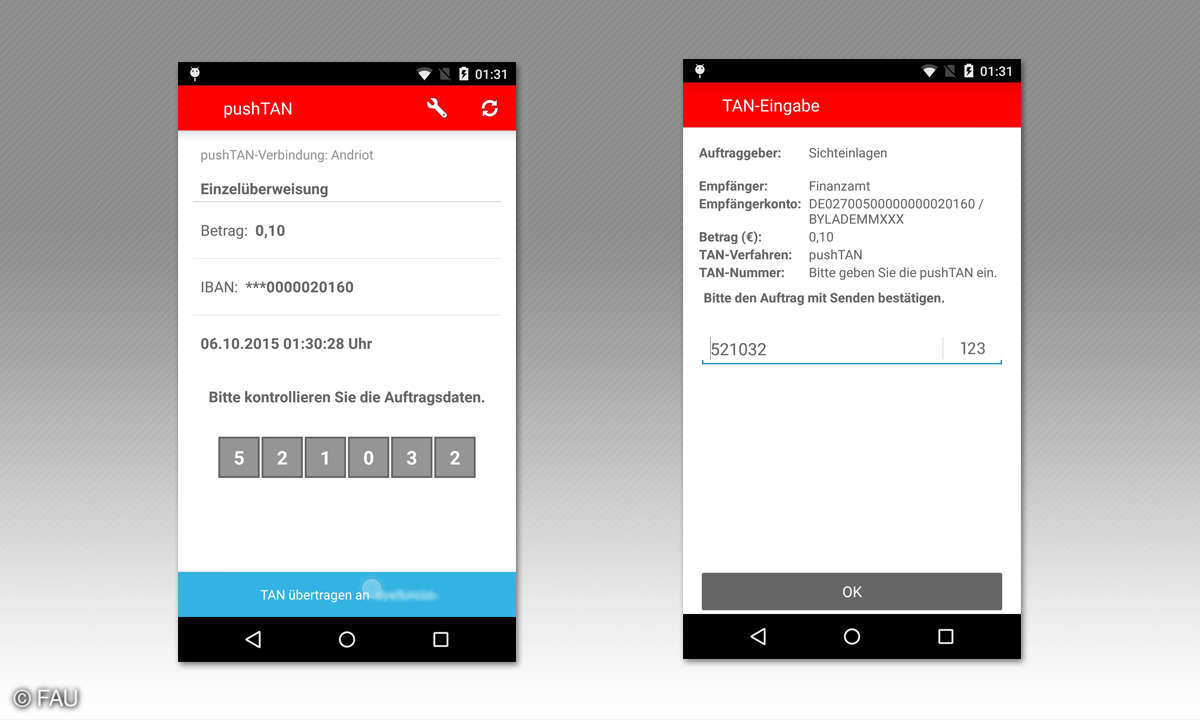

Sicher: TAN per Handy

Als wirklich sicher dürfen derzeit die Verfahren mTAN und SMS-TAN gelten, die auf per Handy übermittelte TANs setzen (mobile TAN). Dabei erhalten Nutzer nach Übermittlung Ihres Überweisungsauftrags eine TAN per SMS. Weil die TAN nur für die der Bank bereits vorliegende Transaktion gültig ist, haben Phisher keine Chance, solange sie keinen Zugang zum Handy haben. Und weil die Kurznachricht auch Teile des Überweisungsauftrags, insbesondere einige Stellen der Zielkontonummer enthält, können Trojaner Transaktionen nicht mehr unbemerkt manipulieren. Nützlich ist zudem, dass Sie keine umständliche TAN-Liste mehr mit sich führen müssen, wenn Sie unterwegs auf Ihr Konto zugreifen möchten. Geht eine mTAN ein, ohne dass Sie etwas überwiesen haben, können Sie sofort Rücksprache mit der Bank halten und gegebenenfalls das Konto sperren lassen.

Teilweise sicher: Kartenleser

Die bisher vorgestellten Verfahren kommen alle ohne zusätzliche Hardware aus - sieht man mal vom ohnehin fast immer vorhandenen Handy ab. Es gibt aber auch Sicherungsverfahren fürs Online-Banking, die einen Kartenleser erfordern, der per USB mit dem PC verbunden wird. Bekanntester Vertreter dieser Zunft ist HBCI (Homebanking Computer Interface), das auch unter dem Namen FinTS firmiert. Zwar gibt es auch eine Form von HBCI, die auf PIN und TAN setzt, doch weil sie ähnlich unsicher ist wie das klassische PIN/TAN-Verfahren, gehen wir hier nicht näher darauf ein.

Interessanter ist HBCI mit Chipkarte. Hier übermittelt die Homebanking-Software die Überweisungsdaten an den Kartenleser. Sie schieben Ihre Bankkarte ein und geben zusätzlich eine PIN ein. Die Daten werden mit einem auf der Karte gespeicherten Geheimschlüssel digital unterschrieben und an die Bank übermittelt. Vor Trojanern, die die wichtige PIN durch Belauschen der PC-Tastatur ("Keylogging") abfangen, ist HBCI mit Chipkarte nur sicher, wenn Sie einen Kartenleser der Klasse 2 besitzen.

Der verfügt über eine eigene Tastatur, die PIN wird also gar nicht erst in den möglicherweise infizierten PC eingegeben. Dennoch bleibt dem Trojaner ein Einfallstor. Selbst Kartenleser mit Display (Klasse 3) zeigen Ihnen nicht, welche Transaktion Sie mit Ihrer PIN freischalten. Statt Ihres eigentlichen Auftrags kann es sich theoretisch also auch um eine von einem Trojaner manipulierte Transaktion handeln. Erst der Standard Secoder setzt Kartenleser voraus, welche die Transaktionsdaten zur Kontrolle anzeigen. Bislang wird Secoder aber nur von wenigen Volks- und Raiffeisenbanken unterstützt

Ob ChipTAN und Sm@rtTAN plus sicher sind, erfahren Sie unter anderem auf Seite 2...