Onlinetests

Online-Tests für Firewalls ...

Online-Tests für Firewalls

Es gibt auch noch Werkzeuge, die direkt über das Internet startbar sind. Ein wichtiger Anlaufpunkt dafür ist die Seite www.pcflank.com/pcflankleaktest.htm. Neben den Onlinetests können Sie auf der Seite noch eine ausführbare Datei herunterladen. Führen Sie diese aus und geben Sie in das Textfeld einen beliebigen Text ein. Anschließend überprüft das Tool, ob es ungehinderten Zugriff zum Internet erhält, um Daten übertragen zu können.

Stellen Sie sich bei einer erfolgreichen Übertragung vor, welche Daten auf Ihrem PC ins Internet hätten übertragen werden können. Weitere Tests auf dieser Seite starten Sie über den Bereich Test Your System auf der linken Seite. Um die entsprechenden Tests zu starten, klicken Sie auf den Link und dann auf Start Test.

Anschließend wertet die Seite die möglichen Angriffe auf Ihren PC aus. Experimentierfreudige Anwender können noch auf Exploits Test klicken, um eine Datenübertragung aus dem Internet auf den heimischen Rechner zu empfangen. Bei einem solchen Test kann allerdings Ihr PC einfrieren.

Geöffnete Ports überwachen

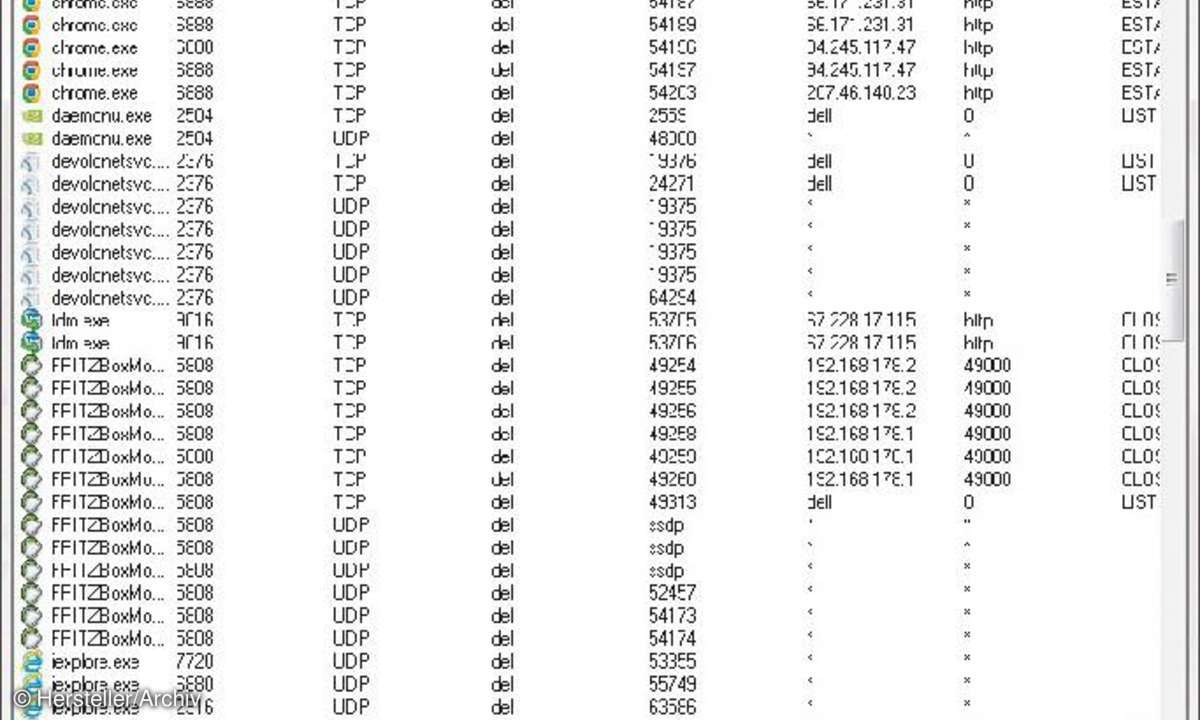

Neben den Tests von Firewalls, können Sie auch die geöffneten Ports auf Ihrem Computer testen und den Netzwerkverkehr im Netzwerk mitschneiden. Auf diesem Weg erfahren Sie zum Beispiel, welche Verbindungen nicht verschlüsselt sind, und Sie können auch Passwörter und andere nicht verschlüsselte Informationen aufzeichnen. Mit TCPView von Microsoft lassen Sie sich in einer grafischen Oberfläche alle TCP- und UDP-Endpunkte eines Computers anzeigen.

Zusätzlich sehen Sie, welche Prozesse auf die Endpunkte und Ports zugreifen. Neben der Anzeige von Ports und Verbindungen können Sie im Tool auch Verbindungen trennen. Klicken Sie diese dazu mit der rechten Maustaste an. CurrPorts von NirSoft zeigt in der einer grafischen Oberfläche ebenfalls die geöffneten Ports an, sowie die Anwendungen inklusive Symbole, welche die Ports geöffnet halten. Über das Kontextmenü der einzelnen Verbindungen können Sie die entsprechenden Prozesse beenden.

Einfache Netzwerkanalyse mit SmartSniff

Netzwerküberwachungsprogramme gibt es viele. Microsoft bietet mit dem Netzwerk Monitor ein sehr mächtiges Tool zum Mitschneiden des Netzwerkverkehrs an und auch WireShark beherrscht diese Funktionen. Wir gehen später noch auf diese Werkzeuge ein. Der Nachteil dieser Tools ist, dass erst eine Installation, eine Konfiguration und eine Einarbeitung erfolgen muss, um den Netzwerkverkehr zu verfolgen.

Wenn Sie nur eine schnelle Übersicht über den aktuellen Datenverkehr sowie die verschickten Pakete erhalten wollen, ohne einen Treiber zu installieren oder die Anwendung kompliziert einzurichten, ist SmartSniff die richtige Wahl. Sie können das Tool ohne Installation direkt starten (allerdings muss auf dem PC der WinPcap-Treiber installiert sein).

Nach dem Start klicken Sie auf das grüne Dreieck, um den Sniff-Vorgang zu beginnen. Anschließend zeigt das Tool bereits die Verbindungen an. Klicken Sie auf eine Verbindung, sehen Sie im unteren Bereich den Inhalt der Pakete. Mit dem Tool können Sie also schnell und einfach erkennen, welche Netzwerkverbindungen auf Ihrem Computer aktuell aktiv sind. Sie können auch Daten lesen, zum Beispiel nicht verschlüsselte HTTP-Verbindungen.

Microsoft Tools

Microsoft bietet ein kostenloses Tool zur Analyse des eigenen Rechners an. Das Tool funktioniert allerdings nur für Windows 7 und Windows Server 2008 R2: der kostenlose Attack Surface Analyzer. Das Programm scannt den lokalen Computer auf Sicherheitslücken, testet aber nicht die Firewall oder den Virenscanner an sich.

Haben Sie den Scan abgeschlossen, lassen Sie im nächsten Schritt einen Bericht erstellen. Dazu liest der Analyzer die erstellten .cab-Dateien der einzelnen Scanvorgänge ein und erstellt den Bericht. Nach dem Start der Anwendung wählen Sie zunächst Run new scan und lassen den PC mit Run Scan untersuchen. Anschließend aktivieren Sie Generate attack surface report und wählen bei Baseline Cab die Protokolldatei des Scanvorgangs aus.

Microsoft bietet zusätzlich ein weiteres kostenloses Tool an, mit dem Sie Rechner im Netzwerk darauf hin überprüfen können, ob alle notwendigen Sicherheitseinstellungen gesetzt und alle wichtigen Patche installiert sind: den Baseline Security Analyzer. Mit dem Tool scannen Sie die Rechner im Netzwerk und erhalten umfassende Anleitungen, wie Sie die Sicherheit erhöhen können und welche Aktualisierungen auf dem Rechner fehlen.