KB5012170

Windows 10 & 11: August-Sicherheitspatch erst nach UEFI-Update

Wer den August-Sicherheitspatch KB5012170 für Windows aufspielen will, kann den Fehlercode 0x800f0922 erhalten. Die Lösung laut Microsoft: ein UEFI-Update.

Es gibt Probleme mit dem Sicherheits-Patch KB5012170 für Windows. Betroffen sind die Versionen 8.1 bis Windows 11 sowie parallel unterstützte Server-Varianten des Systems. Wer die kumulierten Patchday-Updates auslässt und nur den Sicherheits-Patch installieren wollte, kann auf einen Fehler treffe...

Es gibt Probleme mit dem Sicherheits-Patch KB5012170 für Windows. Betroffen sind die Versionen 8.1 bis Windows 11 sowie parallel unterstützte Server-Varianten des Systems. Wer die kumulierten Patchday-Updates auslässt und nur den Sicherheits-Patch installieren wollte, kann auf einen Fehler treffen. Als Code wird 0x800f0922 gemeldet. Das führt dazu, dass der Patch nicht installiert wird und sie von den genannten Sicherheitslücken (siehe unten) weiterhin geplagt sein können.

Wie Microsoft auf der Liste bekannter Fehler zum Patch schreibt, kann es helfen, zuvor ein UEFI-Update für das Mainboard durchzuführen. Von dem Fehler sollen die allgemeinen Patchday-Pakete nicht betroffen sein. Eine Installation dieser bliebe also als Alternative. Diese sollten Sie jedoch ohnehin aufspielen, da auch weitere Sicherheitslücken geschlossen werden, etwa im Microsoft Supportdiagnose-Tool. Darüber konnten Cyberkriminelle gezielte Attacken durchführen, die mittlerweile den Namen Dogwalk erhalten haben.

Originalmeldung vom 12. August

Wer die Patchday-Updates verzögert oder sperrt, verpasst mit KB5012170 aktuell einen wichtigen Windows-Sicherheitspatch. Sie können ihn separat installieren.

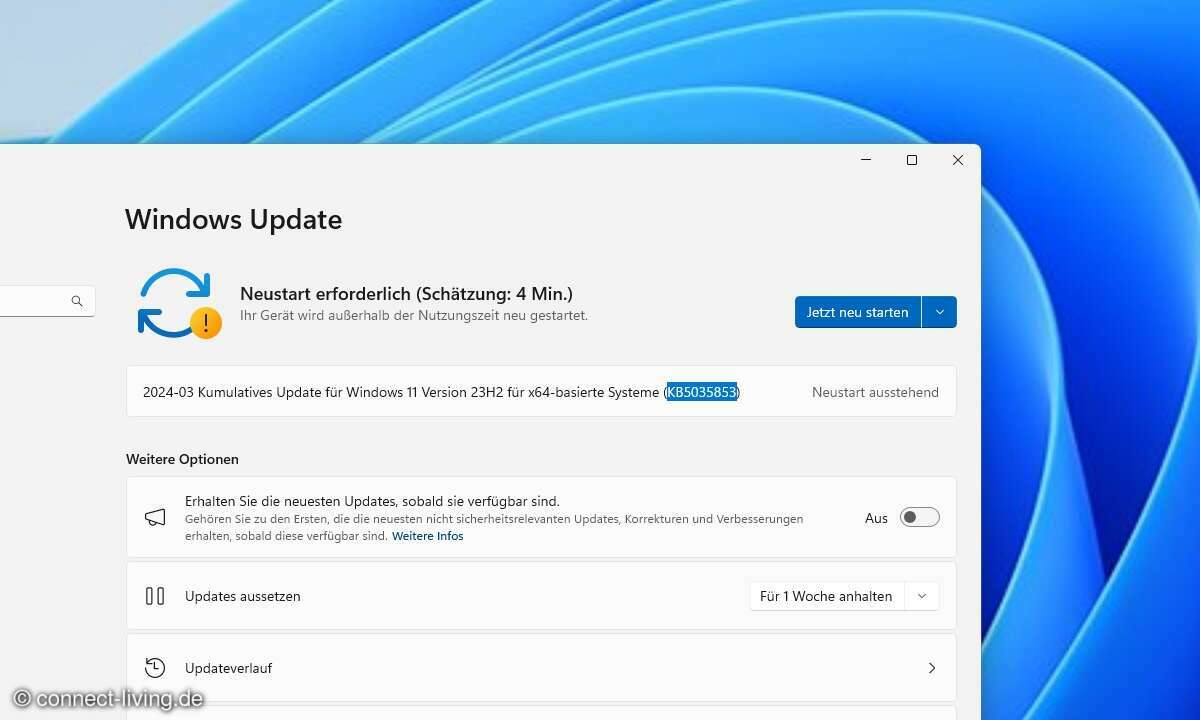

In den aktuellen Patchday-Updates für August für Windows 10, 11, die Vorgänger sowie Server-Varianten hat Microsoft eine kritische Sicherheitslücke geschlossen. Konkret hat Microsoft das UEFI-Leck namens GRUB-Loader (Grand Unified Boot Loader) gestopft, auch bekannt als BootHole. Durch den Patch mit der Bezeichnung KB5012170 werden entsprechend bekannte Schädlinge fürs UEFI gesperrt. Das geschieht durch Ergänzungen in der Secure Boot Forbidden Signature Database (DBX).

Es handelt sich – vereinfacht gesagt - um potenziell gefährliche Programme, die schon vor dem Windows-Start Schaden anrichten können. Der Patch KB5012170 findet sich als Teilelement der kumulierten Updates, die Microsoft Monat für Monat für Windows verteilt. Wer die aktuellen Downloads schon installiert hat, ist auf der sicheren Seite. Doch Windows erlaubt gereade kritischen Umgebungen, Updates aufzuschieben. Mit Tricks lassen sich Updates sogar sperren.

Es besteht die Möglichkeit, dass Sicherheitsupdate mit der Patch-Bezeichnung KB5012170 separat via Windows Update Catalog einzuspielen. Der Patch ist verfügbar für folgende Microsoft-Systeme:

- Windows Server 2012

- Windows 8.1 und Windows Server 2012 R2

- Windows 10 Version 1507

- Windows 10 Version 1607 und Windows Server 2016

- Windows 10 Version 1809 und Windows Server 2019

- Windows 10 Version 20H2

- Windows 10 Version 21H1

- Windows 10 Version 21H2

- Windows Server 2022

- Windows 11 Version 21H2

- Azure Stack HCI Version 1809

- Azure Stack Data Box Version 1809 (ASDB)

Für einen erfolgreichen Angriff müssten Cyberkriminelle zum einen Admin-Rechte über ein System erlangen. Ist zum anderen Secure Boot im UEFI so eingestellt, dass bestimmten Microsoft-Zertifikaten vertraut werden soll, lässt sich über einen Bypass Schaden hinzufügen.