Ransomware identifizieren und entschlüsseln

- Ransomware erkennen und Daten retten

- Ransomware identifizieren und entschlüsseln

Wenn ein Erpresser zugeschlagen hat, merken Sie es schnell – meist öffnet sich eine deutliche Forderung von alleine. Manchmal liegen aber auch nur Textdateien mit Erpresserbotschaften im Windows-Hauptverzeichnis oder in den einzelnen verschlüsselten Verzeichnissen (zum Beispiel Howto_restore_FIL...

Wenn ein Erpresser zugeschlagen hat, merken Sie es schnell – meist öffnet sich eine deutliche Forderung von alleine. Manchmal liegen aber auch nur Textdateien mit Erpresserbotschaften im Windows-Hauptverzeichnis oder in den einzelnen verschlüsselten Verzeichnissen (zum Beispiel Howto_restore_FILES.html).

Im Fall eines Angriffs sollten sie Ruhe bewahren. Zahlen Sie kein Geld an die Erpresser – sondern suchen Sie zuerst nach einer Lösung. Entfernen Sie den Trojaner mit einer Anti-Malware-Boot-DVD, wie dem Avira Rescue System, damit er keinen weiteren Schaden anrichten kann. Nach der Entfernung sind die Daten aber noch gefangen. Um sie zu befreien, müssen Sie den Trojanertyp sicher identifizieren. Einen Hinweis darauf liefert oft die Datei mit der Lösegeldforderung. Eine Liste mit Namen der entsprechenden Dateien finden Sie auf der Webseite von Bleib-Virenfrei.de.

Einen weiteren Ansatzpunkt bilden die Erweiterungen der verschlüsselten Dateien (zum Beispiel .MICRO). Öffnen Sie im Browser den Ransomware-Identifier. Geben Sie im Suchfeld die Dateierweiterung ein, und Sie erhalten direkt darunter eine Diagnose. Über Links bekommen Sie Hinweise zu passenden Programmen für Bekämpfung.

Funktioniert die Erkennung über den Namen oder die Dateierweiterung nicht, lassen Sie die verschlüsselten Dateien selbst analysieren. Die Seite von ID Ransomware bietet Ihnen dazu die Möglichkeit: Laden Sie die Textdatei mit der Lösegeldforderung oder eine der verschlüsselten Dateien zum Online-Service hoch. Die Seite untersucht die Daten und zeigt Informationen über den entsprechenden Typ und potenzielle Tools zur Entschlüsselung an.

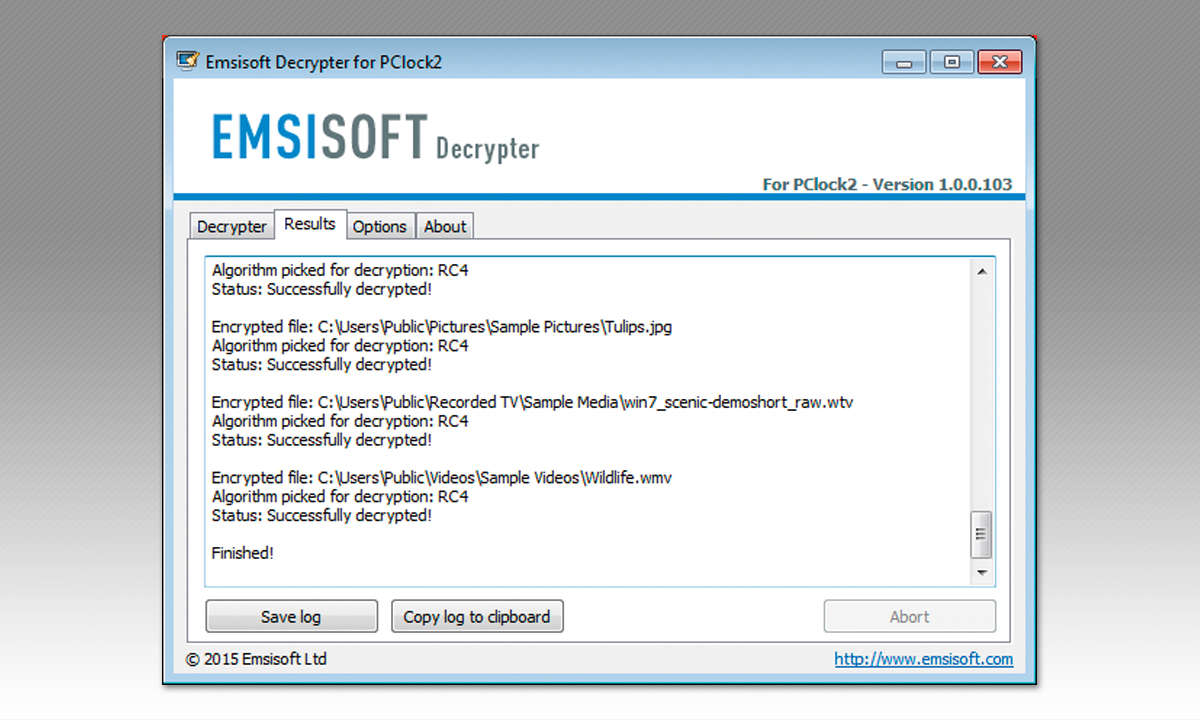

Das befallene System mit einem Spezial-Tool entschlüsseln

Haben sie den Trojanertyp ermittelt, suchen Sie eine passende Entschlüsselungs- Software. Starten Sie das entsprechende Tool, meist ist keine Installation erforderlich. Die Entschlüsselung kann Minuten dauern oder auch Stunden. Das hängt von der Größe der Festplatte und der Anzahl der infizierten Daten ab. Nach der Entschlüsselung können Sie wieder normal arbeiten und die Dokumente öffnen.

Ransomware befällt gern Dokumente wie Office-Dateien von Word- oder Excel. Auf der Liste stehen außerdem PDFs, Fotos (JPG, TIF) und die Files der Design-Programme Photoshop bzw. Corel Draw. Oft sind auch Archive wie ZIP, RAR oder 7ZIP durch die Verschlüsselung betroffen. Einige Angriffe zielen auf lokale Datenbanken wie Access und SQlite. Letztere benutzten Programme wie die Webbrowser Firefox oder Google Chrome. Sie helfen bei der Indizierung von Inhalten und bei der Speicherung von Einstellungen. Manche Schädlinge suchen auch nach Server-Dateien: HTML oder PHP, um Unternehmen teuer zu erpressen.

Tipp: Sichern Sie alle wiederhergestellten Daten. Spielen Sie dann ein Backup des virenfreien Systems zurück. Damit stellen Sie sicher, dass die Ransomware nicht mehr auf dem Rechner ist und später wieder aktiv wird.

Backups helfen im Ernstfall

Der schlimmste Fall von Ransomware ist ein Angriff, bei dem sich die Daten nicht mehr entschlüsseln lassen. Das kann bei relativ neuen Attacken die Möglichkeit sein. Oder ebenso gravierend sind Fehler bei der schlampigen Entwicklung der Schadsoftware. Ein Beispiel dafür ist The Marlboro Ransomware. Die schneidet beim Verschlüsseln bis zu sieben Bytes von den Dateien ab. Eine vollständige Reparatur aller Dokumente mit einem Decrypter ist deshalb nicht immer möglich.

In solchen Fällen sollten Sie ein komplettes Image Ihres Systems inklusiver aller verschlüsselten Daten auf ein externes Gerät sichern (zum Beispiel mit Clonezilla). Suchen Sie regelmäßig auf den oben angegebenen Webseiten, ob nicht inzwischen ein Bruch der Verschlüsselung gelungen ist. Dann können Sie Ihre Daten später retten. Um ganz sicherzugehen, stellen Sie nun Ihr Vortrojaner-System über ein Backup, die Windows-Systemwiederherstellung oder eine Neuinstallation wieder her.