Nach Patchday

Windows 10 KB5027215: Microsoft warnt vor vermeintlichem Bugfix

Die Probleme rund um den Juni-Patchday für Windows 10 halten an: Nachdem von Nutzern eine vermeintliche Lösung für den KB5027215-Bug gefunden wurde, warnt Microsoft nun davor, diese zu anzuwenden.

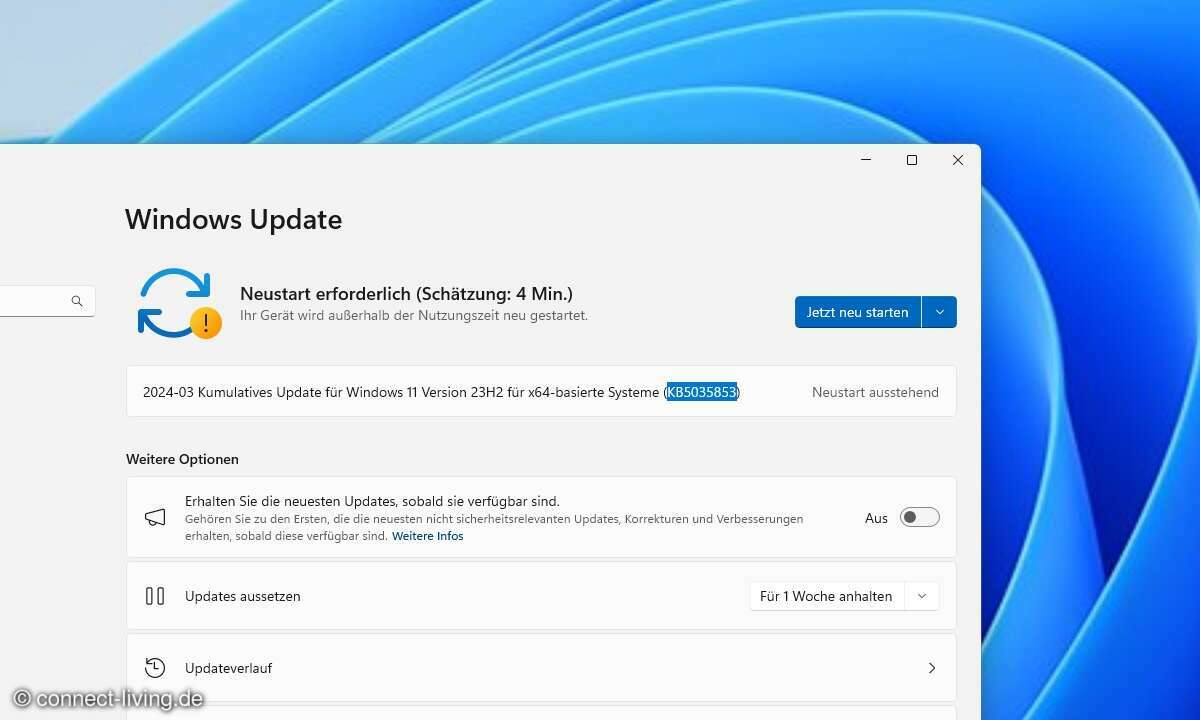

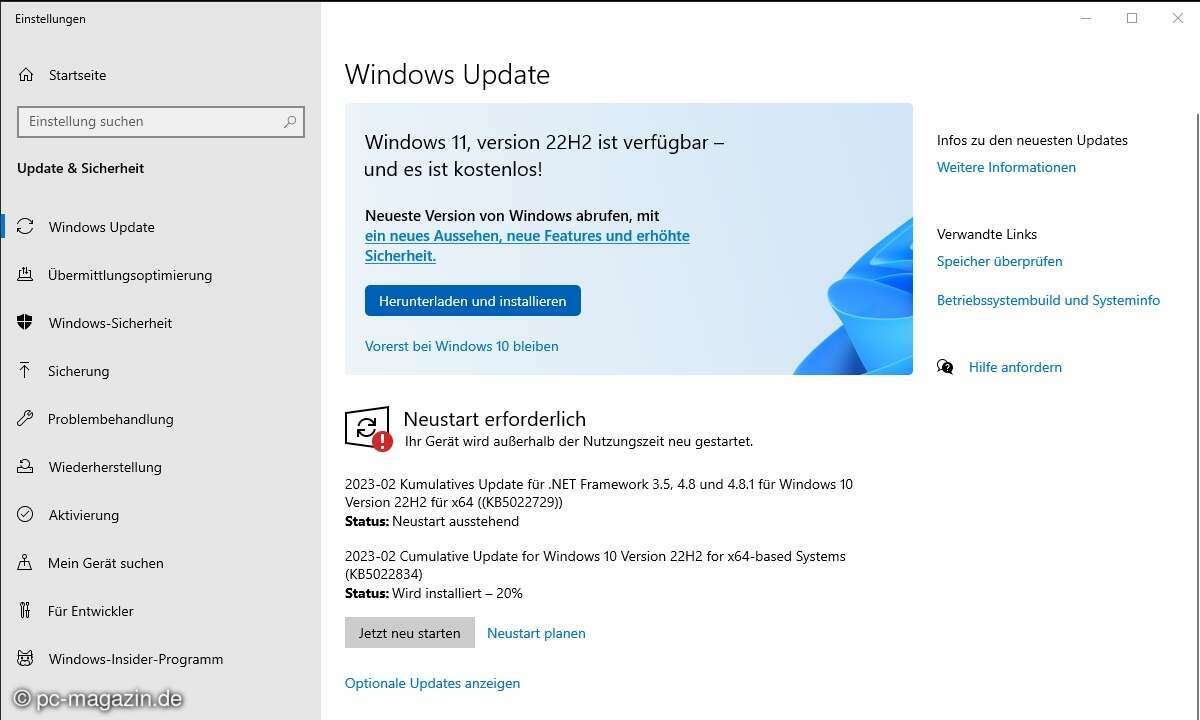

Am 13. Juni erschien mit dem KB5027215-Update im Zuge des Patchdays Juni planmäßig eine neue Aktualisierung für Windows 10. Im Patch selbst wollte Microsoft mit Sicherheitsverbesserungen und Bugfixes für Windows 10 das Nutzererlebnis verbessern, doch dieser Schuss ging nach hinten los - stattdes...

Am 13. Juni erschien mit dem KB5027215-Update im Zuge des Patchdays Juni planmäßig eine neue Aktualisierung für Windows 10. Im Patch selbst wollte Microsoft mit Sicherheitsverbesserungen und Bugfixes für Windows 10 das Nutzererlebnis verbessern, doch dieser Schuss ging nach hinten los - stattdessen häuften sich die Berichte über Probleme bei der Installation von KB5027215.

Nun warnt Microsoft selbst vor einer Problemlösung für einen Bug, der im Zusammenhang mit dem Patch gebracht wird. Konkret geht es hierbei um die Schwachstelle mit der Kennzeichnung CVE-2023-32019. Diese soll mit dem KB5027215-Patch behoben worden sein und betrifft den Kernel des Betriebssystems, bei dem unter Umständen der "Heap-Speicher eines privilegierten Prozesses" eingesehen werden könne.

Wie Microsoft erklärt, bringt das KB5027215-Update zwar eine gewünschte Lösung, doch könne diese das System potenziell in weitere Probleme stürzen. Daher habe man sich entschieden, den Bugfix vorläufig zu deaktivieren und nur optional aktivieren zu lassen.

Dies wird über den Registrierungs-Editor durchgeführt; in Windows 10 müssen Sie hierfür im Eintrag "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Policies\Microsoft\FeatureManagement\Overrides" einen neuen DWORD-Wert anlegen. Der Name des Eintrags wird hierbei auf "4103588492" gesetzt, während der Wert selbst auf "1" gesetzt werden soll. Im Anschluss sollen Nutzer prüfen, ob die Problemlösung stabil in der jeweiligen Umgebung bleibt - erst wenn diese Validierung erfolgt ist, können Nutzer den Bugfix gefahrlos durchführen.